« IP Spoofing » : différence entre les versions

Aucun résumé des modifications |

|||

| (3 versions intermédiaires par 2 utilisateurs non affichées) | |||

| Ligne 6 : | Ligne 6 : | ||

Remplacement d'une adresse IP par un paquet IP afin de apercevoir l'ensemble des documents que contient l'ordinateur sans se faire voir par l'utilisateur. | Remplacement d'une adresse IP par un paquet IP afin de apercevoir l'ensemble des documents que contient l'ordinateur sans se faire voir par l'utilisateur. | ||

La principale fonction de l'usurpation de l'adresse IP (L'IP Spoofing) est d'attaquer des serveurs en se protégeant derrière l'IP d'une personne. Comme ça aucune accusation ne serait venir jusqu'à la personne qui attaque. La mafia utilise beaucoup cette sorte d'attaque par des logiciel qu'on installe sur nos ordis sans savoir d'où ça vient... | |||

==Moyens de protection== | ==Moyens de protection== | ||

===Humains=== | ===Humains=== | ||

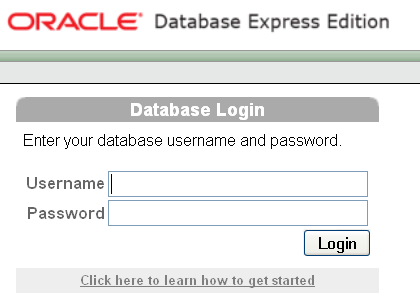

* S'identifier sur des sites avec des | * S'identifier sur des sites avec des login/password | ||

[[Image:login.png]]Source:http://commons.wikimedia.org/wiki/File:Login.png | |||

* Ne pas utiliser des programmes piratés. | |||

===Techniques=== | ===Techniques=== | ||

* installation d'un firewall anti-spoofing | * installation d'un firewall anti-spoofing | ||

Dernière version du 17 mai 2010 à 14:53

IP Spoofing

Définition[modifier]

Usurpation d'adresse IP ( numéro permettant à un ordinateur de bénéficier du réseaux internet)

Remplacement d'une adresse IP par un paquet IP afin de apercevoir l'ensemble des documents que contient l'ordinateur sans se faire voir par l'utilisateur.

La principale fonction de l'usurpation de l'adresse IP (L'IP Spoofing) est d'attaquer des serveurs en se protégeant derrière l'IP d'une personne. Comme ça aucune accusation ne serait venir jusqu'à la personne qui attaque. La mafia utilise beaucoup cette sorte d'attaque par des logiciel qu'on installe sur nos ordis sans savoir d'où ça vient...

Moyens de protection[modifier]

Humains[modifier]

- S'identifier sur des sites avec des login/password

Source:http://commons.wikimedia.org/wiki/File:Login.png

Source:http://commons.wikimedia.org/wiki/File:Login.png

- Ne pas utiliser des programmes piratés.

Techniques[modifier]

- installation d'un firewall anti-spoofing

Liens Internes[modifier]

Liens externes[modifier]

http://fr.wikipedia.org/wiki/IP_spoofing

http://www.commentcamarche.net/contents/attaques/usurpation-ip-spoofing.php3